Overview

Hari ini, cybersecurity bukan sesuatu yang mewah namun suatu keharusan.

“Technological advancement entails riks, for sure. The more vital the risks are at, the sever its consequences are ”

Cybercriminals memiliki teknik, taktik dan prosedur yang semakin kompleks.

Pada tahun 2022, ransomware attack meningkat 41% dari tahun sebelumnya, dengan sektor industri kesehatan sebagai target yang paling sering diserang (IBM Cyber Security Report 2023). Organisasi diharapkan mengimplementasikan cybersecurity measures termasuk di dalamnya threat intelligence, patching and configuration management, incident response, dan employee education.

Framework dan Guidelines Keamanan Siber

There's no single panacea! Framework, standard, dan best practices yang dapat diadopsi. Salah satunya adalah NIST’s Cyber Security Framework 2.0. Framework ini memberikan roadmap esensial dalam identifikasi, perlakuan, respon, dan remediasi serangan siber. Dari sisi tata kelola dan business alignment, COBIT 2019 dan ITIL v3 adalah framework yang dilengkapi mekanisme peningkatan maturitas keamanan information technology. Lebih lanjut, ISO 27001:2022 dan ISO 27002: 2022 dapat memberikan guideline yang jelas dalam Information Security Management System (ISMS) dan aktivitas pengendalian ISMS (code of practices).

"What to do?"

Menurut IBM Cyber Security Report 2023, average cost dari data breach meningkat hingga $4.35 juta, dengan 83% organisasi mengalami breach lebih dari satu kali. Vulnerability and threat assessments sangat esensial dalam mengidentifikasi kelemahan sistem. Rerata time to identify and contain breach adalah 277 hari. So, it is clear that reducing the attack surface through risk mitigation is the best answer. Melalui cutting-edge solutions, vulnerability Assessment dan Threat Intelligence akan dapat memberikan informasi terkini dan lanskap cyber threat. Dengan demikian organisasi dapat menjaga aset, data konsumen, dan keberlangsungan bisnis.

Cyber resilience kini menjadi keharusan bagi setiap organisasi di tengah meningkatnya ancaman siber.

Dengan memanfaatkan vulnerability assessment dan threat intelligence, perusahaan dapat mengidentifikasi dan mengatasi kelemahan sistem sebelum dieksploitasi oleh cybercriminals.

Pendekatan ini memperkuat kemampuan untuk mendeteksi, merespons, dan memitigasi ancaman secara efektif, sekaligus memastikan kesadaran keamanan siber yang menyeluruh di seluruh organisasi.

Dengan strategi cyber resilience dan edukasi, perusahaan dapat menjaga integritas data, melindungi aset, dan memastikan keberlangsungan bisnis di era digital.

“Cybersecurity is not just about technology, it's about people and the process"

Threat Landscape

Sampai dengan 2023 Gen AI, agile development, dan cloud-native technology meredefinisi perkembangan IT. Di sisi lain, serangan pada application layer melonjak drastis.

Hal ini diperburuk dengan tren MaaS (Malware-as-a-Services).

IBM X-Force Threat Report: Key Informations

Untuk pertama kalinya, penyalahgunaan akun valid menjadi pintu masuk utama threat actors. Tiga dari 10 insiden yang dilaporkan X-Force karena hal ini.

Satu dari 5 insiden bertujuan untuk mendapatkan imbalan atas encrypted key. Namun,

presentase insiden ransomware di tahun 2023 lebih kecil dari tahun sebelumnya. Sepertinya pernyataan "to pay or not to pay"

Data theft and leak meningkat. Menurut penelitian X-Force, hal ini dikarenakan penjualan data lebih menguntungkan attacker daripada ransomware.

Vulnerabilities

Risk = Vulnerabilities X Threats.

"Risiko yang terjadi = Masalah!""

Kerawanan atau vulnerabilities adalah kelemahan sistem yang dapat dieksploitasi oleh threats.

Kerawanan dapat berupa software yang tidak didukung lagi oleh vendor/unsupported, unsecured coding practices, tidak dilakukan patch dan update secara berkala, tidak ada kebijakan encryption, dan konfigurasi yang tidak aman.

Detail lebih lanjut, click

here

Metric dalam Vulnerabilities: Common Vulnerabilities Scoring Systems

Common Vulnerabilities Scoring Systems adalah framework non-mandatory yang dapat digunakan untuk menilai tingkat severity kerawanan satu software.

The Soft Spot

Studi membuktikan bahwa sekitar 95% incident diakibatkan oleh kelalaian manusia. Penyebab serangan siber sebagaimana kita bahas sebelumnya, merupakan irisan antara vulnerabilities dan threat.

The Exploitation

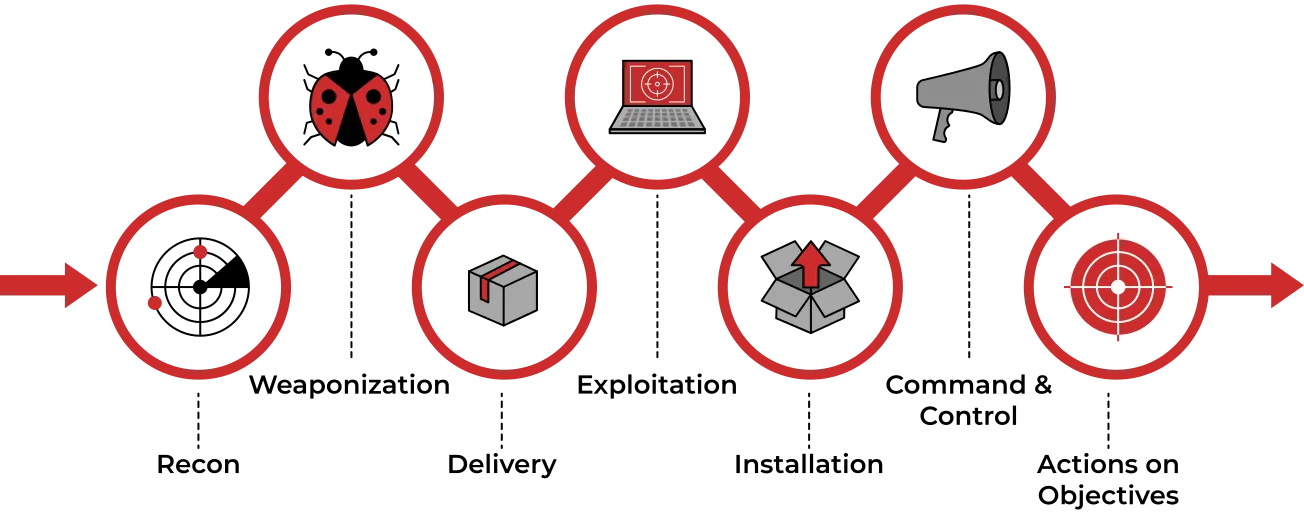

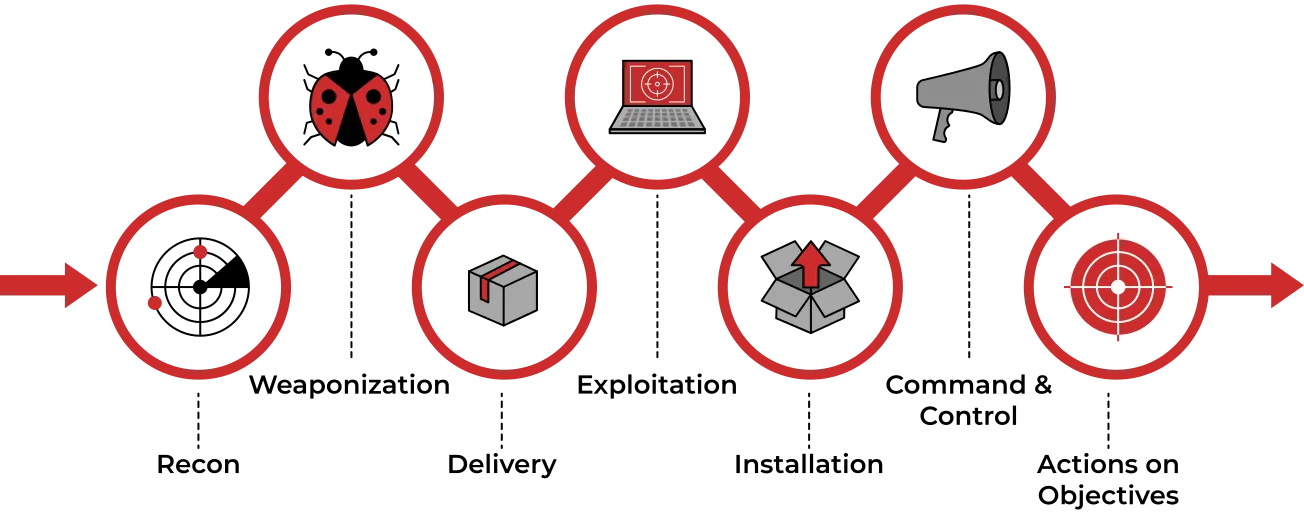

Berdasarkan Cyber Kill Chain Methodology, berikut adalah tahapan hacker untuk mencapai tujuannya:

1. Reconnaissance

Hacker melakukan analisis awal (port scanning, OS footprinting, connected devices, dsb). Kemudian, hacker berhasil mengidentifikasi kerawanan pada sistem target (vulnerabilities)

2. Weaponization

Contoh dari aktivitas ini adalah hacker mempersiapkan TTPs (Technique, Tactics, and Procedures), membuat malware, membuat rootkit/worm/virus.

3. Delivery - "Paket datang!"

4. Exploitation - Hacker menyerang/mengeksploitasi sistem

5. Installation

Hacker melakukan instalasi back door/rootkit/merubah configuration melalui priviledge escalation

6. Command and Control

Hackers are maintaining access by preventing the so-called "tacking back" by legitimated owners or even other hackers.

7. Actions on Objectives

Penyerangan siber yang sukses akan menghasilkan keuntungan bagi penyerang. Misalnya, imbalan finansial, atau lainnya.

Studi membuktikan bahwa sekitar 95% insiden diakibatkan oleh kelalaian manusia.

Threat Intelligence

Threat Intelligence (TI) memainkan peran krusial dalam keamanan siber modern dengan memberikan wawasan real-time tentang potensi ancaman, pola serangan, dan kerentanan. TI bekerja berdampingan dengan sistem seperti **IDS** (Intrusion Detection Systems) dan **IPS** (Intrusion Prevention Systems) untuk membantu organisasi mendeteksi dan mencegah serangan sebelum terjadi kerusakan. IDS bertugas memantau lalu lintas jaringan untuk aktivitas yang mencurigakan, sementara IPS melangkah lebih jauh dengan mencegah ancaman secara aktif berdasarkan intelijen yang terkumpul.

Threat Intelligence dapat meningkatkan **ketahanan siber** secara signifikan dengan menyediakan data berharga mengenai ancaman yang muncul, sehingga tim keamanan dapat merespons secara proaktif. Dengan TI, organisasi dapat mengantisipasi serangan, mengurangi risiko, dan memperkecil permukaan serangan. Melalui integrasi TI dengan IDS/IPS, perusahaan tidak hanya meningkatkan visibilitas terhadap lalu lintas jaringan, tetapi juga memperkuat kemampuan untuk menggagalkan ancaman siber tingkat lanjut, membuat postur keamanan secara keseluruhan menjadi lebih tangguh.

Teknologi Threat Intelligence Terkini

Beberapa platform terkemuka di industri sedang mengubah lanskap threat intelligence. Cisco Umbrella menawarkan intelijen keamanan berbasis cloud yang menggabungkan penyaringan domain dengan pembelajaran mesin untuk memblokir domain berbahaya sebelum ancaman mencapai jaringan Anda. Kaspersky Threat Intelligence menyediakan data ancaman global, analisis, dan wawasan ahli dengan memanfaatkan salah satu basis data terbesar mengenai indikator ancaman siber. Sementara itu, CrowdStrike Falcon unggul dengan kemampuan perlindungan endpoint-nya, yang menggunakan deteksi berbasis AI untuk mencegah serangan paling canggih secara real-time. Solusi-solusi ini memberikan keunggulan bagi organisasi dalam menghadapi ancaman siber yang terus berkembang.

Singkatnya, Threat Intelligence, ketika diintegrasikan secara efektif dengan sistem seperti IDS (INtrusion Detection System) dan IPS (Intrusion Prevention System), memungkinkan organisasi untuk meningkatkan infrastruktur keamanan mereka dan mencapai ketahanan siber yang kuat. Solusi canggih dari Cisco, Kaspersky, dan CrowdStrike menyediakan alat yang ampuh untuk secara proaktif mempertahankan diri dari berbagai ancaman, menjadikannya komponen penting dalam strategi keamanan siber yang komprehensif. Bersama-sama, mereka memastikan bisnis tetap aman dan tangkas dalam menghadapi lanskap ancaman yang semakin kompleks.